La Ley de Ciberresiliencia (CRA) es una de las regulaciones de ciberseguridad de la UE más impactantes jamás introducidas. Establece requisitos de seguridad obligatorios para todos los productos con elementos digitales (software, firmware, hardware conectado, dispositivos IoT y sistemas integrados) a lo largo de todo su ciclo de vida.

La CRA remodelará la forma en que los productos digitales son diseñados, desarrollados, probados, documentados, respaldados, actualizados y monitoreados. Con la entrada en vigor entre 2025 y 2027, las organizaciones deben comenzar a prepararse ahora para evitar riesgos legales, disrupciones del mercado y costosos incumplimientos.

Esta guía ofrece una visión general detallada y experta de la Ley de Ciberresiliencia: alcance, funciones, clasificación, requisitos esenciales, documentación, obligaciones de información, evaluaciones de conformidad y pasos de preparación prácticos.

Qué es la Ley de Ciberresiliencia?

La Ley de Ciberresiliencia es un reglamento de ámbito europeo diseñado para reforzar la ciberseguridad en los productos digitales. A diferencia de las normas voluntarias o las directivas sectoriales, la Ley de Ciberresiliencia se aplica universalmente a cualquier producto con componentes digitales comercializado en la UE.

Sus principales objetivos son:

- Reducir el número de productos digitales inseguros vendidos en la UE

- Exigir prácticas de ciberseguridad por diseño y seguridad por defecto

- Establecer procesos consistentes de gestión y divulgación de vulnerabilidades

- Introducir informes obligatorios de incidentes para vulnerabilidades explotadas

- Garantizar soporte a largo plazo y actualizaciones de seguridad

- Garantizar documentación técnica transparente y verificable

Según la Comisión Europea, la CRA aborda «debilidades sistémicas en la seguridad de los productos digitales debido a la falta de incentivos y la falta de armonización«. Fuente: Comunicado de prensa de la Comisión Europea.

En efecto, la CRA hace cumplir los requisitos de ciberseguridad comparables a los requisitos de seguridad en el marco del marcado CE.

Alcance de la CRA: ¿A qué productos se aplica la Ley de Ciberresiliencia?

La CRA se aplica a cualquier producto con elementos digitales (PDE) que sea:

- Software (binarios instalables o distribuidos)

- Productos de IoT (de consumo o industriales)

- Hardware conectado

- Sistemas integrados con firmware

- Software independiente entregado en medios físicos

- Módulos de hardware que contienen funcionalidad digital

- Componentes digitales integrados en otros productos

Si un producto interactúa con una red, procesa datos, recibe actualizaciones u opera mediante firmware o software, casi siempre está dentro del alcance.

Productos que NO están dentro del alcance

Algunas categorías están excluidas, según el Artículo 2:

- Plataformas SaaS puras sin componentes de software distribuidos

- Productos ya cubiertos por la legislación sectorial de ciberseguridad (p. ej., dispositivos médicos, ECU de automoción).

- Software de código abierto desarrollado fuera de una actividad comercial

- Productos utilizados exclusivamente para fines militares o de seguridad nacional

Para un análisis detallado de la aplicabilidad, consulte nuestra guía: Aplicabilidad de la CRA: ¿Se aplica la CRA a su producto?

Quién debe cumplir con la Ley de Ciberresiliencia?

La CRA sigue el Nuevo Marco Legislativo (NLF) y se aplica a todos los operadores económicos involucrados en la comercialización de un producto digital en el mercado de la UE:

1. Fabricantes

Los fabricantes tienen la mayoría de las obligaciones, incluyendo:

- Procesos seguros de diseño y desarrollo

- Evaluación de conformidad y marcado CE

- Documentación técnica (Anexos II y VII)

- Actualizaciones de seguridad durante el período de soporte

- Manejo de vulnerabilidades y monitoreo posterior a la comercialización

- Informe de incidentes

2. Importadores

Los importadores deben verificar que los productos que provienen de fuera de la UE cumplen con los requisitos de la CRA antes de ser comercializados.

3. Distribuidores

Los distribuidores deben verificar el etiquetado, la integridad de la documentación y garantizar la conformidad antes de poner los productos a disposición.

4. Representantes autorizados

Pueden llevar a cabo tareas delegadas por el fabricante, pero no pueden asumir la responsabilidad de los productos inseguros.

Clasificación de productos de la CRA: clase predeterminada frente a clase crítica

La CRA introduce dos categorías:

- Clase predeterminada: la mayoría de los productos entran aquí

- Clase crítica: productos de mayor riesgo que requieren evaluaciones más estrictas

Productos de clase predeterminada

Estos incluyen software de propósito general, productos integrados, dispositivos de IoT, herramientas para desarrolladores y hardware típico controlado por firmware.

Las obligaciones de la clase predeterminada incluyen:

- Diseño y desarrollo seguros

- Mecanismos de actualización seguros

- Gestión de riesgos del ciclo de vida

- Conformidad basada en control interno

- Documentación técnica completa de CRA

Productos de clase crítica

La clase crítica incluye sistemas donde las vulnerabilidades pueden afectar a:

- Operaciones industriales

- Infraestructura crítica

- Controles de acceso

- Funciones de seguridad

- Componentes de conectividad central

La clase crítica a menudo requiere:

- Evaluación de conformidad de terceros

- Documentación más rigurosa

- Procedimientos mejorados de vulnerabilidad y parches

Para determinar su clase, comience con nuestra herramienta de evaluación gratuita: CRA Applicability Checker

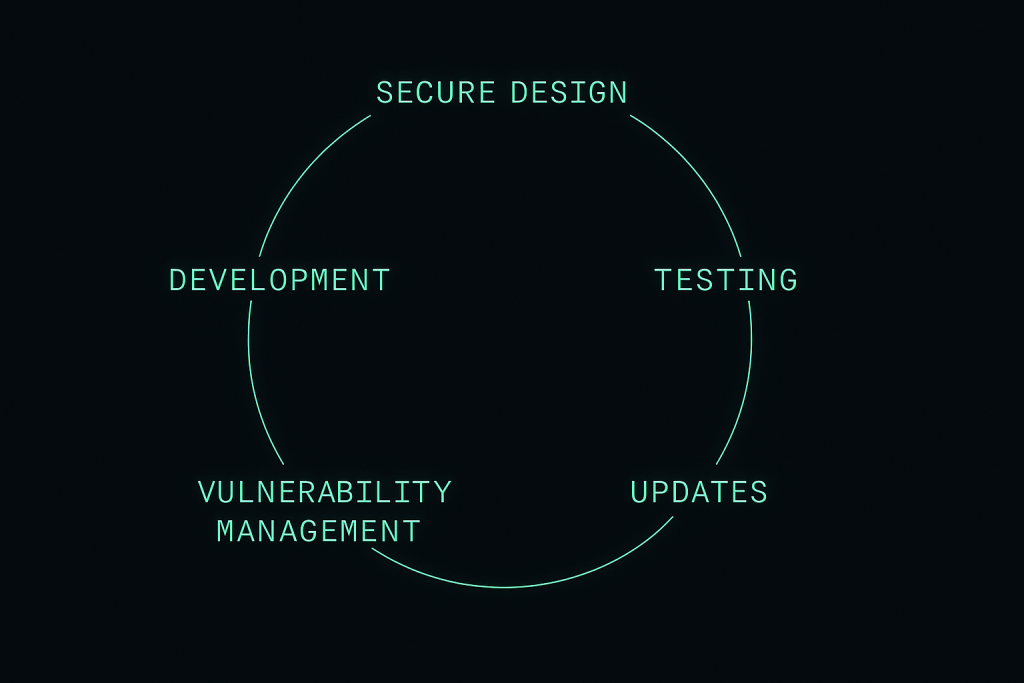

Requisitos esenciales de seguridad (Anexo I)

El Anexo I define los controles de seguridad obligatorios para todos los productos digitales. Estos incluyen:

1. Arquitectura segura por diseño y segura por defecto

- Minimización de la superficie de ataque

- Mínimo privilegio

- Configuraciones seguras por defecto

2. Protección contra vulnerabilidades conocidas

- Seguimiento de CVE

- Integridad de SBOM

- Monitoreo de dependencias

3. Prácticas de desarrollo seguro

- Modelado de amenazas

- Pruebas estáticas y dinámicas

- Procesos de revisión de código

4. Seguridad de la cadena de suministro

- Validación del proveedor

- Comprobaciones de integridad de dependencias

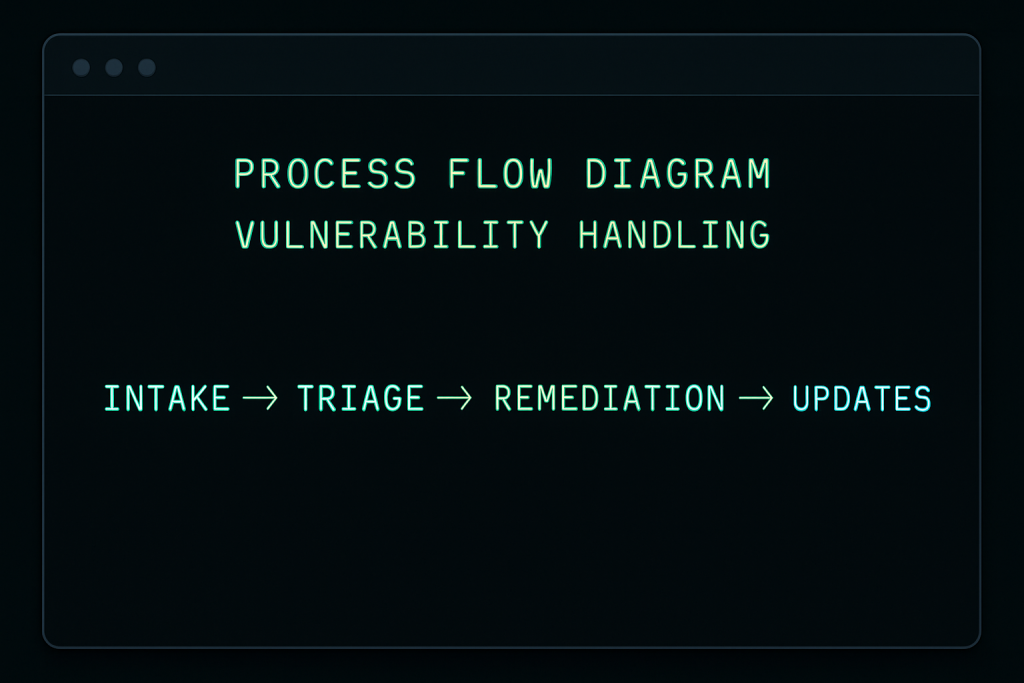

5. Capacidades de gestión de vulnerabilidades

- Admisión y triaje

- Flujos de trabajo de remediación

- Divulgación coordinada

6. Mecanismos de actualización

- Entrega segura de parches

- Actualizaciones firmadas criptográficamente

- Protecciones de reversión

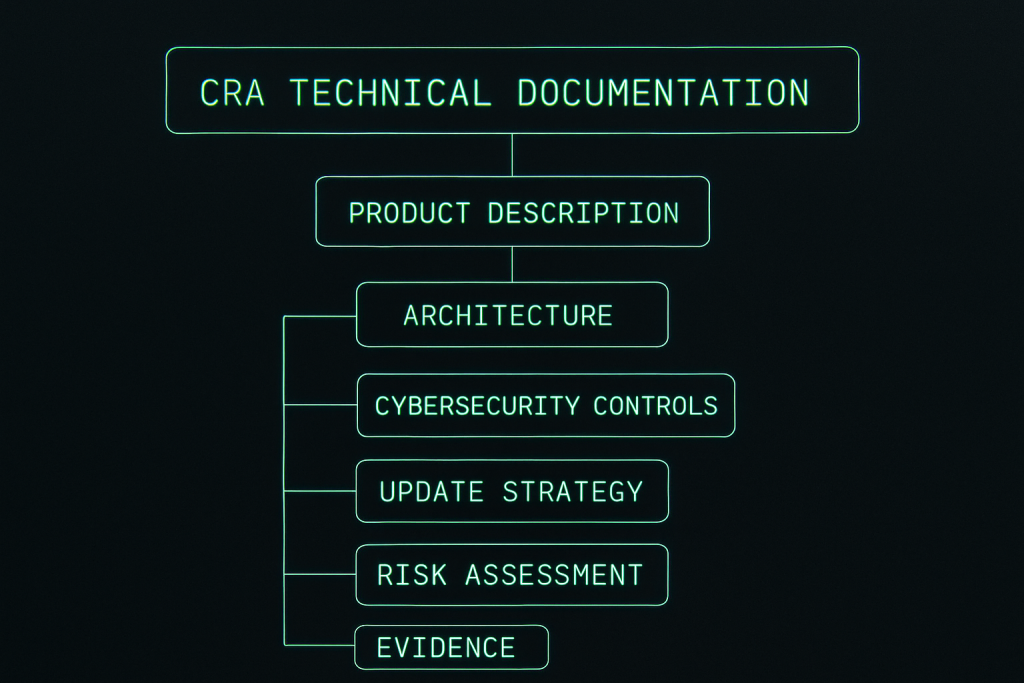

Requisitos de documentación técnica (Anexos II y VII)

Los fabricantes deben producir y mantener un archivo técnico completo que incluya:

- Descripción del producto y propósito previsto

- Diagramas de arquitectura y mapeo de componentes

- Controles de seguridad y detalles de implementación

- Procesos de manejo de vulnerabilidades

- Estrategia de actualización y soporte del ciclo de vida

- Evidencia de la evaluación de la conformidad

Para simplificar la documentación, descargue nuestra plantilla: Lista de verificación de preparación de la CRA (PDF)

Requisitos de notificación de incidentes

Los fabricantes deben informar:

- Vulnerabilidades explotadas (dentro de un plazo fijo)

- Incidentes graves de ciberseguridad

Los informes deben enviarse a:

- CSIRT nacionales

- ENISA (cuando sea necesario)

Referencia externa: ENISA – Agencia Cibernética Oficial de la UE

Cronograma de la CRA 2025-2027

El despliegue incluye:

- 2025: Entrada en vigor del reglamento

- 2026: Ventana de preparación y alineación

- 2027: Cumplimiento y aplicación obligatorios completos

Las empresas que comienzan Una evaluación temprana puede reducir significativamente los costos, el riesgo y la fricción operativa.

Cómo prepararse para la Ley de Ciberresiliencia

1. Evalúe la aplicabilidad y la clasificación

Determine si su producto es de clase predeterminada o crítica. Comience aquí: Verificador de aplicabilidad de la CRA

2. Realizar un inventario de productos

Enumere el firmware, los módulos de software, los componentes integrados, las funciones de conectividad y los mecanismos de actualización.

3. Establecer prácticas de desarrollo seguro

Incorpore seguridad en cada fase del ciclo de vida:

- Modelado de amenazas

- Estándares de codificación segura

- Canales de compilación seguros

- Análisis estático, fuzzing, pruebas de penetración

Punto de referencia externo:

Marco de desarrollo de software seguro del NIST (SSDF)

4. Desarrollar la documentación técnica de CRA

Cree y mantenga un archivo técnico dinámico alineado con los Anexos II y VII.

5. Implementar flujos de trabajo de manejo de vulnerabilidades

Defina los procesos de admisión, triaje, remediación y divulgación.

6. Prepárese para la Evaluación de Conformidad

Clase predeterminada → control interno. Clase crítica → organismo notificado externo en muchos casos

Conclusión

La Ley de Ciberresiliencia marca el comienzo de una nueva era en la regulación de la ciberseguridad de la UE. Su impacto será profundo: mayor seguridad de los productos, mejores prácticas de parcheo y ecosistemas digitales más fiables.

Para acelerar su preparación, comience con nuestra biblioteca completa de recursos: Recursos de la Ley de Ciberresiliencia

La preparación temprana es la ventaja más valiosa que puede obtener.