La Ley de Resiliencia Cibernética (CRA) introduce estrictas obligaciones de manejo de vulnerabilidades para todos los productos con elementos digitales (PDE). Según el Anexo I, Sección 2, los fabricantes deben implementar procesos continuos para identificar, evaluar, mitigar e informar sobre vulnerabilidades a lo largo de todo el ciclo de vida de su producto.

Esta guía proporciona una interpretación técnica detallada de cada requisito de manejo de vulnerabilidades según la CRA, incluidos los plazos de presentación de informes, las expectativas de remediación y las tareas de documentación según el Anexo VII. Si su producto incluye software, firmware o conectividad, estas obligaciones se aplican a usted.

1. Qué significa la gestión de vulnerabilidades según la Ley de Resiliencia Cibernética (CRA)

En el contexto de la Ley de Resiliencia Cibernética, la gestión de vulnerabilidades se refiere a un conjunto estructurado, documentado y continuo de actividades que garantizan la seguridad de un producto durante su ciclo de vida. Estas actividades deben incluir:

- Identificación continua de vulnerabilidades (fuentes internas y externas).

- Evaluación y priorización en función del riesgo y la explotabilidad

- Mitigación y remediación en un plazo razonable

- Despliegue seguro de parches y actualizaciones

- Comunicación de vulnerabilidades a los usuarios cuando sea necesario

- Informe obligatorio de vulnerabilidades explotadas activamente

- Mantenimiento de registros según el Anexo VII

Esto es más que una «mejor práctica»: es una obligación legal que se aplica a todos los fabricantes bajo la CRA.

2. Fundamento jurídico: dónde aparece el tratamiento de vulnerabilidades en la CRA

La CRA integra el tratamiento de vulnerabilidades en varias secciones:

2.1 Anexo I: Requisitos esenciales de ciberseguridad

La sección 2 establece:

- Procesos para el tratamiento de vulnerabilidades

- Mecanismos para la entrega segura de actualizaciones

- Protección contra la explotación

- Obligaciones de comunicación hacia los usuarios

2.2 Artículos 15 y 16: Obligaciones de presentación de informes

Los fabricantes deben informar:

- Vulnerabilidades explotadas activamente

- Incidentes significativos de ciberseguridad

Los informes deben seguir plazos estrictos.

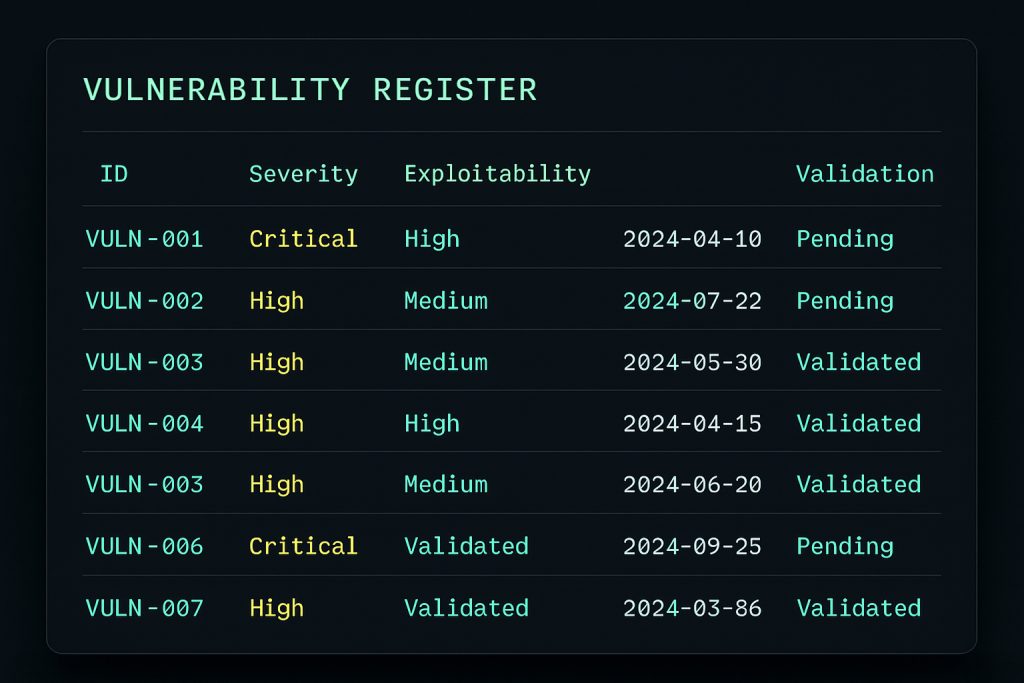

2.3 Anexo VII: Documentación de seguimiento posterior a la comercialización

El Anexo VII exige que los fabricantes mantengan:

- Un registro de vulnerabilidades

- Pruebas de remediación

- Informes de incidentes

- Historial de actualizaciones y registros de validación

Esta documentación debe proporcionarse a las autoridades cuando se solicite.

3. Requisitos de la CRA para el tratamiento de vulnerabilidades (Anexo I, Sección 2)

A continuación, se muestra un desglose de cada obligación de la Sección 2 del Anexo I.

3.1 Identificación continua de vulnerabilidades

Los fabricantes deben supervisar continuamente:

- Resultados de pruebas internas y control de calidad

- Vulnerabilidades reportadas por los usuarios

- Fuentes de inteligencia sobre amenazas

- Divulgaciones de vulnerabilidades de código abierto (para componentes SBOM)

- Avisos a proveedores y terceros

Esto implica la necesidad de un proceso de admisión formal y un punto de contacto de seguridad designado.

3.2 Evaluación y priorización

Cada vulnerabilidad identificada debe evaluarse en función de:

- Gravedad (CVSS o equivalente)

- Explotación (explotación pública, explotación activa)

- Impacto (confidencialidad, integridad, disponibilidad)

- Exposición (red vs. local)

La CRA no exige específicamente el CVSS, pero requiere una metodología de evaluación estructurada y repetible.

3.3 Remediación y mitigación

Los fabricantes deben:

- Abordar las vulnerabilidades en un plazo razonable

- Aplicar mitigaciones temporales cuando sea necesario

- Decisiones de remediación de documentos

Las vulnerabilidades críticas, o aquellas con explotación activa, requieren un manejo acelerado.

3.4 Implementación de actualizaciones de seguridad

Según la CRA, las actualizaciones deben ser:

- Entrega segura (firmada y autenticada)

- Instalación fiable

- Validado para evitar la introducción de nuevas vulnerabilidades

Los fabricantes también deben mantener un historial de versiones y un registro de validación.

3.5 Requisitos de notificación al usuario

En ciertos escenarios, los fabricantes deben notificar a los usuarios:

- Cuando no hay ningún parche disponible para una vulnerabilidad conocida de alto riesgo

- Cuando se requiere la acción del usuario para mitigar el impacto

- Cuando las actualizaciones de seguridad incluyen correcciones importantes

4. Obligaciones de informes: vulnerabilidades e incidentes

La CRA requiere que los fabricantes informen:

4.1 Vulnerabilidades explotadas activamente

Si una vulnerabilidad se está explotando de forma activa, el fabricante debe notificar a:

- ENISA

- CSIRT relevantes

Los informes deben enviarse sin demoras indebidas (interpretado como 24 horas en la mayoría de las pautas regulatorias).

4.2 Incidentes significativos de ciberseguridad

Los fabricantes deben informar:

- Explotación que causa una interrupción sustancial del servicio

- Compromiso generalizado de dispositivos

- Incidentes que afectan la infraestructura crítica

5. Obligaciones de monitoreo posterior a la comercialización (Anexo VII)

El Anexo VII requiere documentación continua de:

- Un registro de vulnerabilidades

- Registros de evaluación y priorización

- Medidas de mitigación tomadas

- Actualizar registros de verificación

- Informes de incidentes y cronogramas

Los fabricantes deben conservar la documentación durante todo el período de soporte.

6. Flujo de trabajo de manejo de vulnerabilidades (recomendado)

- Recibir informe de vulnerabilidad

- Validar y reconocer

- Evaluar la gravedad y el riesgo

- Definir un plan de mitigación o remediación

- Desarrollar y probar el parche

- Implementar de forma segura en dispositivos/usuarios

- Documentar todas las acciones

- Informar de vulnerabilidades explotadas

Este flujo de trabajo garantiza la plena alineación con el Anexo I y el Anexo VII.

7. Relación con SBOM y la seguridad de la cadena de suministro

Las vulnerabilidades en bibliotecas de terceros y componentes de código abierto (elementos SBOM) son responsabilidad total del fabricante. Debe:

- Supervisar los componentes SBOM en busca de nuevos CVE

- Actualizar las bibliotecas cuando haya correcciones disponibles

- Documentar la remediación

Descuidar la supervisión de SBOM es una violación directa de las obligaciones de la CRA.

8. Errores comunes de cumplimiento que se deben evitar

- No existe un proceso formal de admisión de informes de vulnerabilidades

- Registro de vulnerabilidades incompleto o faltante

- No se evidencia la validación de actualizaciones

- No monitorean los componentes de SBOM

- No se documentan las mitigaciones

- No existe un plan de monitoreo posterior a la comercialización

- No se reportan las vulnerabilidades explotadas

9. Cómo ayuda Regulus

Regulus automatiza el cumplimiento de la gestión de vulnerabilidades con:

- Registro de vulnerabilidades centralizado

- Monitoreo automático de SBOM

- Mapeo de requisitos de los Anexos I y VII

- Seguimiento de evidencia para actualizaciones de seguridad

- Puntuación de riesgo de conformidad

Pruebe el Verificador de aplicabilidad de CRA para determinar los requisitos de su producto.

Conclusión

La gestión de vulnerabilidades es uno de los aspectos operativos más complejos del cumplimiento de la Ley de Ciberresiliencia (CRA). Los fabricantes deben adoptar un monitoreo continuo, procesos de remediación estructurados, mecanismos de actualización seguros y prácticas de documentación rigurosas antes de la fecha límite de 2027.

Para obtener plantillas y flujos de trabajo, consulte: Recursos de la Ley de Ciberresiliencia