La Ley de Ciberresiliencia (CRA) establece requisitos de actualización y gestión de parches estrictos y detallados para todos los productos con elementos digitales (PDE). Estas obligaciones garantizan que los productos permanezcan seguros durante todo su ciclo de vida, incluso después de su comercialización en la UE.

Esta guía explica el conjunto completo de requisitos de actualización introducidos por la CRA, incluida la entrega segura, el soporte del ciclo de vida, la validación, la prevención de reversiones, la comunicación con el usuario y las obligaciones de documentación según los Anexos II y VII.

1. Por qué es importante la gestión de actualizaciones y parches según la CRA

Históricamente, muchos dispositivos IoT, sistemas integrados y productos de software recibían actualizaciones de seguridad mínimas o inconsistentes. La CRA aborda esta brecha al exigir a los fabricantes que:

- Entreguen actualizaciones de seguridad durante todo el período de soporte del producto

- Se aseguren de que las actualizaciones sean seguras, autenticadas y verificadas

- Mantengan una política de actualización y un plan de seguridad del ciclo de vida

- Documenten los procedimientos de actualización y la evidencia para las autoridades

Las malas prácticas de actualización son una de las principales causas de la inseguridad a largo plazo en los productos digitales. La CRA establece la gestión de actualizaciones como una obligación legal.

2. Fundamento jurídico de los requisitos de actualización en la CRA

Las obligaciones de actualización aparecen en tres secciones principales del reglamento:

2.1 Anexo I: Requisitos esenciales de ciberseguridad

El Anexo I establece que:

- Las actualizaciones deben entregarse de forma segura

- Los mecanismos de actualización deben impedir el acceso no autorizado

- La validación de las actualizaciones debe evitar la introducción de nuevas vulnerabilidades

- Se debe evitar la reversión a versiones inseguras

2.2 Anexo II: Documentación técnica

Los fabricantes deben documentar:

- Arquitectura de la actualización

- Procedimientos de validación

- Protecciones criptográficas

- Pruebas de evidencia para las actualizaciones

2.3 Anexo VII: Monitoreo posterior a la comercialización

Los fabricantes deben mantener:

- Historial de actualizaciones

- Cronogramas de parches

- Registros de verificación

- Evidencia de remediación

3. Requisitos de gestión de actualizaciones y parches de la CRA (desglose completo)

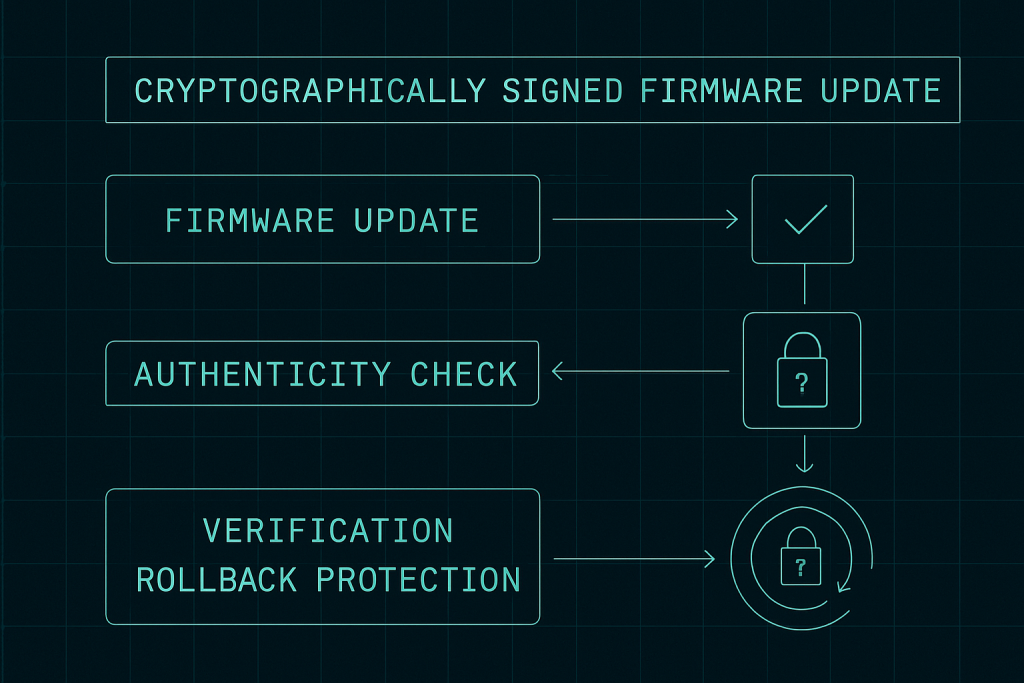

3.1 Las actualizaciones deben entregarse de forma segura

Los fabricantes deben implementar mecanismos seguros de entrega de actualizaciones que garanticen:

- Autenticidad (las actualizaciones están firmadas por el fabricante)

- Integridad (las actualizaciones no se pueden manipular)

- Confidencialidad cuando corresponda

Las actualizaciones sin firmar o sin verificar constituyen una violación directa de la CRA.

3.2 Las actualizaciones deben validarse antes de la implementación

Los fabricantes deben:

- Probar las actualizaciones para detectar regresiones de seguridad

- Validar la compatibilidad con el producto

- Documentar los resultados de las pruebas

El Anexo II requiere evidencia explícita de la validación de la actualización.

3.3 Prevención de reversión

Los fabricantes deben garantizar:

- Los dispositivos no pueden revertir a firmware inseguro

- Los atacantes no pueden instalar versiones obsoletas o vulnerables

Esto requiere control de versiones, cumplimiento de firmas e integración de arranque seguro.

3.4 Transparencia de actualización para usuarios

Los usuarios deben estar informados de:

- Actualizaciones de seguridad disponibles

- La necesidad de aplicar actualizaciones cuando se requiere una acción manual

- Vulnerabilidades críticas abordadas por actualizaciones

En muchos casos, se recomiendan encarecidamente las actualizaciones automáticas.

4. Requisitos de soporte del ciclo de vida

Una de las obligaciones de la CRA más malinterpretadas es el soporte del ciclo de vida. Los fabricantes deben:

- Proporcionar actualizaciones de seguridad durante todo el período de soporte

- Definir durante cuánto tiempo recibirá actualizaciones el producto

- Comunicar este período a los usuarios

Los períodos de soporte deben ser «razonables», es decir, alineados con la categoría y el riesgo del producto.

4.1 Ejemplos de períodos de soporte

- IoT de consumidor: típicamente de 3 a 5 años

- Controladores industriales: de 7 a 12 años

- Herramientas de desarrollador: hasta que queden obsoletas o se reemplacen

- PDE adyacentes a la automoción: alineadas con el ciclo de vida del vehículo

El soporte insuficiente de los productos es un riesgo para la acción de vigilancia del mercado.

5. Arquitectura de actualización segura (recomendada)

Una arquitectura de actualización segura generalmente incluye:

- Firmware/software firmado criptográficamente

- Arranque seguro que aplica autenticidad

- Canales de actualización cifrados

- Protección de respaldo

- Mecanismos de instalación atómica

Estos son esenciales para evitar que los atacantes exploten los mecanismos de actualización.

6. Flujo de trabajo del ciclo de vida de la actualización

- Identificar la vulnerabilidad que requiere un parche

- Desarrollar una actualización o mitigación

- Validar la actualización para regresiones

- Firmar criptográficamente la actualización

- Entregar la actualización de forma segura a los usuarios/dispositivos

- Verificar el éxito de la instalación

- Documentar la validación y la implementación

- Supervisar la seguridad posterior a la actualización

Este flujo de trabajo es necesario para los productos de clase predeterminada y de clase crítica.

7. Relación entre actualizaciones y manejo de vulnerabilidades

La administración de actualizaciones está directamente relacionada con el manejo de vulnerabilidades:

- La remediación depende de las actualizaciones

- Los informes de incidentes pueden activar actualizaciones

- La documentación del Anexo VII conecta las actualizaciones con las vulnerabilidades

No proporcionar actualizaciones oportunas puede incumplir múltiples obligaciones de la CRA simultáneamente.

8. Requisitos de documentación para actualizaciones (Anexos II y VII)

Los fabricantes deben mantener:

- Evidencia de pruebas de actualización

- Registros de validación de seguridad

- Procedimientos de firma

- Historial de versiones

- Cronogramas de remediación

Las autoridades pueden solicitar esta documentación en cualquier momento.

9. Errores comunes de cumplimiento

- Sin actualizaciones firmadas

- Sin protección contra reversiones

- Historial de actualizaciones incompleto

- Registros de pruebas insuficientes

- Sin definición clara del período de soporte

- No se notifica a los usuarios sobre las actualizaciones requeridas

10. Cómo Regulus ayuda a los fabricantes

Regulus automatiza el cumplimiento de la gestión de parches y actualizaciones de CRA con:

- Plantillas de políticas de actualización

- Mapeo automatizado de requisitos del Anexo I

- Seguimiento de versiones y registros de evidencia

- Guía de arquitectura de actualización segura

- Recomendaciones de soporte del ciclo de vida

Comience aquí: Comprobador de aplicabilidad de la CRA

Conclusión

La gestión de actualizaciones y parches es una de las obligaciones más críticas de la CRA. Los fabricantes deben implementar mecanismos de actualización seguros, mantener documentación rigurosa, definir períodos de soporte del ciclo de vida y validar las actualizaciones antes del lanzamiento.

Para obtener plantillas, listas de verificación y orientación, explore: Recursos de la Ley de Ciberresiliencia